Tipos de malware y evolución en empresas

En 2026, la sofisticación del cibercrimen ha hecho que las fronteras entre tipos de malware se diluyan. Lo que comienza como una infección silenciosa puede terminar en una paralización total del negocio. Para los equipos de IT y seguridad, comprender esta taxonomía, y sobre todo su convergencia, es clave para diseñar defensas efectivas.

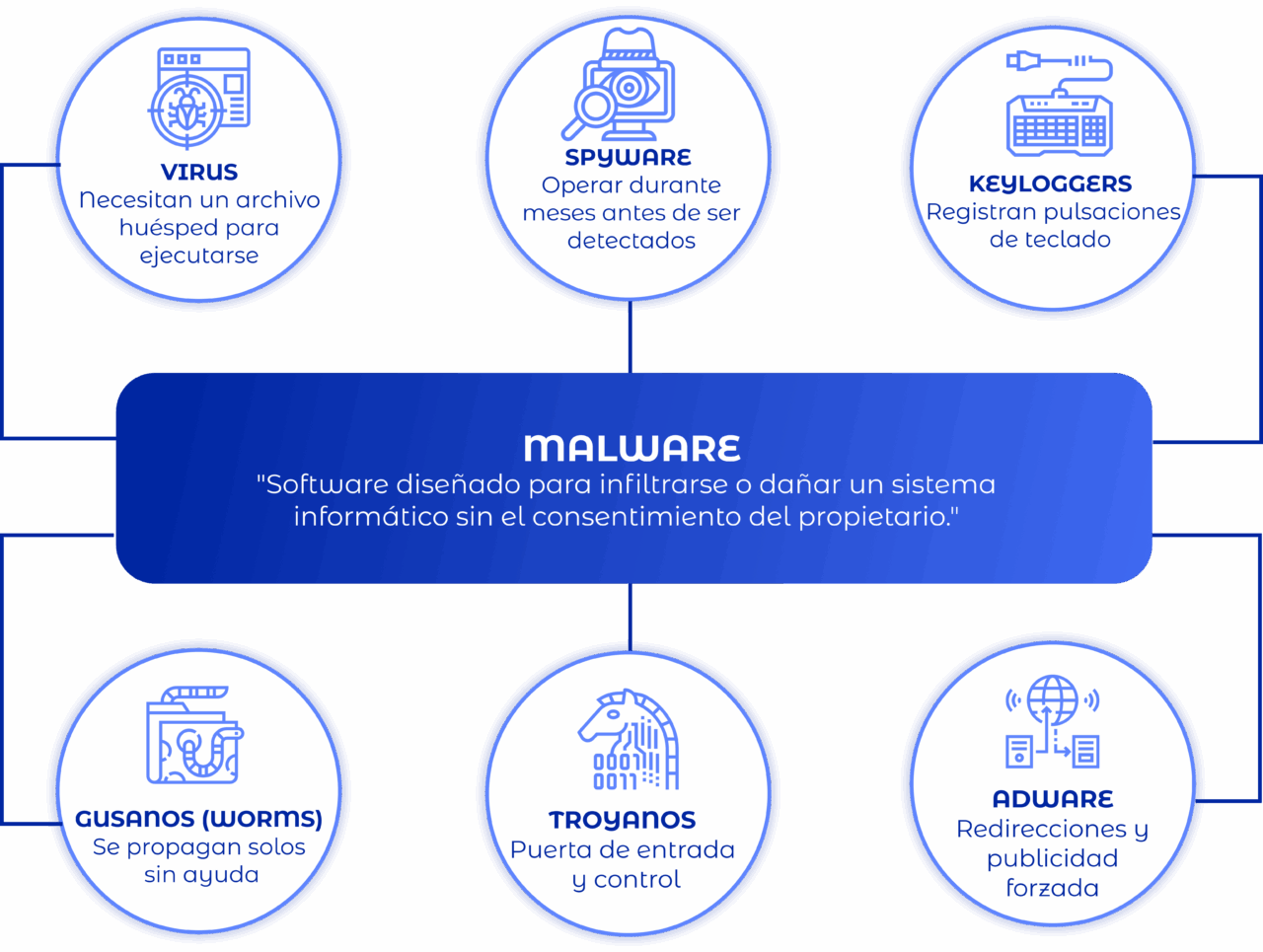

Malware: el término paraguas

Malware (Malicious Software) engloba cualquier programa, script o código diseñado con una intención dañina. No define una técnica concreta ni un impacto específico, sino una intencionalidad: explotar sistemas sin el consentimiento del propietario.

El objetivo del malware puede variar:

- Espiar actividad

- Robar información

- Consumir recursos

- Facilitar accesos no autorizados

- Preparar el terreno para ataques posteriores

En muchos casos, el malware no busca ser detectado. De hecho, cuanto más tiempo permanece oculto, más rentable resulta para el atacante.

Principales tipos de malware

Aunque existen múltiples clasificaciones, en entornos empresariales los subgrupos más relevantes se distinguen por cómo entran, qué hacen y qué nivel de visibilidad generan.

Virus

Necesitan un archivo huésped para ejecutarse. Se propagan cuando el usuario interactúa con ese archivo. Hoy son menos frecuentes como amenaza principal, pero siguen existiendo como parte de cadenas de infección más complejas.

Gusanos (Worms)

Se propagan de forma autónoma a través de la red, explotando vulnerabilidades sin intervención humana. Su peligrosidad reside en la velocidad de expansión, especialmente en entornos mal segmentados.

Troyanos

El gran caballo de Troya del malware moderno. Se presentan como software legítimo, pero una vez ejecutados abren puertas traseras, descargan cargas adicionales o establecen persistencia. En 2025, muchos ataques avanzados comenzaron aquí.

Spyware

Diseñado para espiar sin ser visto. Monitoriza actividad, roba credenciales, recopila información sensible. Su valor está en la permanencia: un spyware eficaz puede operar durante meses antes de ser detectado.

Keyloggers

Subgrupo especializado en registrar pulsaciones de teclado. Suelen integrarse dentro de troyanos o spyware más amplios y siguen siendo altamente efectivos contra credenciales reutilizadas.

Adware

Aunque a menudo se trivializa, este tipo de malware invasivo puede actuar como puerta de entrada a amenazas más graves, especialmente cuando introduce redirecciones o descargas no autorizadas.

Comportamiento común de los tipos de malware modernos

La mayoría del malware moderno comparte una característica esencial: el sigilo. Desde la perspectiva del atacante, el malware eficaz no es el que genera impacto inmediato, sino el que pasa desapercibido. No bloquea sistemas ni muestra señales evidentes; observa, aprende y espera.

Su objetivo inicial no suele ser el daño visible, sino preparar el entorno: identificar activos críticos, escalar privilegios y asegurar persistencia. Muchas organizaciones confunden la ausencia de síntomas con la ausencia de compromiso, lo que supone un mayor riesgo.

Además, el malware actual rara vez actúa de forma aislada. Lo que antes eran amenazas independientes, hoy funcionan en cadena dentro de una misma campaña: una pieza abre acceso, otra se mueve lateralmente, otra exfiltra información y posteriormente se despliega el ransomware. Este modelo modular convierte los ataques en estructuras coordinadas y progresivas, mucho más sofisticadas, adaptables y eficaces que las amenazas tradicionales.

Ransomware: cuando el malware deja de esconderse

Si el malware es el género, el ransomware es una de sus especies más agresivas. Combina técnicas de malware con un objetivo muy concreto: la extorsión económica directa.

A diferencia del malware tradicional, su comportamiento es deliberadamente ruidoso una vez que encuentra su objetivo buscando un impacto inmediado:

- Cifra archivos o sistemas completos

- Interrumpe operaciones

- Muestra un mensaje explícito exigiendo pago, normalmente en criptomonedas

La diferencia crítica para IT y CISO

Para un público técnico, la distinción entre malware general y ransomware no es solo semántica. Es una diferencia de impacto en la continuidad del negocio.

| Aspecto | Malware general (ej. spyware) | Ransomware |

| Meta del atacante | Espionaje, robo de información | Extorsión financiera inmediata |

| Visibilidad | Sigiloso | Explícito |

| Impacto operativo | Degradación progresiva, fuga de datos | Paralización total |

| Tendencia actual | Malware polimórfico, evasión avanzada | Triple extorsión |

evolución hacia modelos de triple extorsión: cifrado de sistemas + filtración de datos + presión sobre clientes o terceros.

La línea borrosa

Aquí es donde el panorama se vuelve verdaderamente relevante. Hoy ya no nos enfrentamos a amenazas aisladas. La mayoría de los incidentes graves siguen una cadena lógica: Los tipos de malware silenciosos entran sin avisar, analizan el entorno, identifican activos críticos y, cuando el momento es óptimo, despliega el ransomware.

La convergencia digital ha creado una cadena de suministro del crimen: el malware abre la puerta; el ransomware ejecuta el golpe final. Pero lo asombroso es que a día de hoy, son distintos tipos de malware los que se pueden utilizar en una misma estrategia de ataque. Protegerse solo contra ransomware es como reforzar la caja fuerte dejando la puerta principal abierta. La defensa efectiva exige una visión integral del malware, entendiendo cómo interactúan sus subgéneros y cómo evolucionan dentro de un mismo ataque.

No se trata de detectar una amenaza concreta, sino de romper la cadena completa antes de que llegue a su fase más visible y destructiva. Porque cuando el ransomware aparece en pantalla, el verdadero fallo de seguridad ocurrió mucho antes.